Общее. Новости регуляторов с SOC-Forum 2.0

16 ноября принял участие в

довольно интересном мероприятии SOC-Forum 2.0

посвященном практике противодействия кибератакам и построению центров

мониторинга ИБ.

Для такого практического

мероприятия удивительно много было докладов со стороны регуляторов – ФСБ России,

ФСТЭК России, ЦБ РФ (большая часть которых кстати пришла с практическим опытом

построения центров мониторинга ИБ) на которых я и хочу остановится в данной

статье.

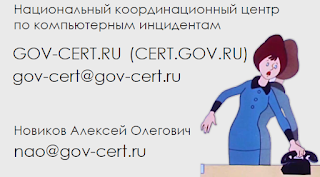

ФСБ России участвовали в пленарной

дискуссии, а также 2 них было 2 доклада (Алексей Новиков и Владислав Гончаренко)

на секции посвященной информированию об инцидентах:

·

(о целях)

Организациям по отдельности сложно успешно противостоять организованным группам

и сообществу киберпреступников, а значит необходимо объединять усилия ИБ –

делится информацией, передавать информацию об атаках и инцидентах в центры мониторинга,

а в ответ получать от них рекомендации по защите

·

ФСБ России на практике убедилась в пользе такого

объединения, когда во время зимней олимпиады, при взаимодействии с

международными центрами мониторинга (CSIRT) удавалось очень быстро реагировать на атаки, в том числе

выводить из строя центры управления ботнет-сетями в течении 5 часов

·

(о этапах)

Для регулирования таких действий поэтапно создается государственная система

обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА)

– по сути это объединение/сообщество центров мониторинга ИБ и реагирования на

инциденты

·

В первую очередь к системе подключаются федеральные

и региональные гос. органы исполнительной власти. Основное внимание ФСБ России

направлено на создание ведомственных центров ГосСОПКА – центры которые

создаются в федеральных органах власти и помогают обеспечивать безопасность в

подведомственных

·

Для коммерческих организаций, в том числе для

владельцев КВО пока никаких обязательных требований для подключения. Но многие крупные

корпорации - владельцы SOC-ков

подключаются добровольно, так как видят реальную пользу от обмена важной для ИБ

информацией

·

(о документах)

в данный момент разработан проект Методических рекомендаций по созданию

ведомственных и корпоративных центров ГосСОПКА. Документ не секретный. Алексей

Новиков готов предоставить данный документ в ответ на ваш запрос по его

контактному адресу

·

В следующем году планируется выпустить регламента

обмена информацией об инцидентах в рамках ГосСОПКА , в котором будут формально

описаны правила и форматы обмена.

·

Также ФСБ России очень надеется на оживление в

2017 году законопроекта «О безопасности критической информационной

инфраструктуры РФ», который даст основания для обязательного подключения к

ГосСОПКА компаний, являющихся владельцами критически важных объектов

·

(об охват

гос. учреждений) На вопрос о том, как планируется обеспечивать с помощью

ГосСОПКА безопасность остальных гос. учреждений (особенно региональных) представитель

ФСБ России ответил, что этот вопрос окончательно не решен – ещё ведутся

обсуждения как это лучше сделать: через ведомственные, региональные или корпоративные

центры ГосСОПКА

·

(о

сервисах) ГосСОПКА собирает информацию:

o

источники угроз

o

атакованные системы

o

агрегацию по инцидентам

o

состояние защищенности

o

уязвимости ПО

o

признаки компрометации

o

другие оперативные и значимые сведения

·

ГосСОПКА сейчас предоставляет 4 сервиса:

o

информация о заражённых узлах в области покрытия

ГосСОПКА,

o

обмен индикаторами обнаружения вредоносных

программ

o

консолидированные данные об уязвимостях ПО

o

оперативные сведения о проводимых и готовящихся

компьютерных атаках

·

(о

соглашении) в данный момент, пока нет регламента взаимодействия, между ФСБ

России и другими организациями, владельцами центров ГосСОПКА заключается персональное

соглашение, в том числе включающее:

o

перечень направлений взаимодействия

o

требования к организации

o

требования к ФСБ России ! (тот редкий случай,

когда вы можете что-то потребовать у ФСБ)

o

безвозмездность, ограничение на передаваемую

информацию и т.п.

Представители ФСТЭК России (Дмитрий Шевцов и Игорь Носов) участвовали в пленарной дискуссии,

а также сделали доклад на секции посвященной информированию об инцидентах.

·

(об

инцидентах) ФСТЭК России ожидает принятия своего законопроекта по

информированию об инцидентах ИБ (о котором я писал ранее) в начале 2017 г. Он

не заменяет законопроекта о защите КВО.

На вопрос – кого именно надо будет информировать, представитель ФСТЭК

России ответил, что после принятия закона будут разработаны соответствующие

подзаконные акты, определяющие порядок и варианты информирования

·

(об

уязвимостях) ФСТЭК России поблагодарил поименно специалистов (Никитин

Виктор, Губенков Артём, Щербаков Андрей), отправивших информацию об уязвимостях

в БДУ ФСТЭК. Чем вам не Hall of Fame для

российских исследователей ИБ

·

Анализ уязвимостей – важный процесс, который

необходим на многих стадиях жизненного цикла ИС. В SOC может

выполнятся интеграция процессов мониторинга с результатами анализа уязвимостей

(требование к усилению 2 для РСБ.5)

·

(о

лицензировании) 17.06.2017 вступает в силу Постановление Правительства РФ

от 15.06.2016 N 541 в котором в перечень лицензируемых видов деятельности

добавлены “услуги по мониторингу информационной безопасности средств и систем

информатизации” (все SOC-и),

в котором имеется вид деятельности “контроль защищенности конфиденциальной

информации” (пентестеры для ИСПДн и ГИС), и содержатся новые требования к

лицензиатам

·

ФСТЭК России должен выпустить отдельный

документ, содержащий детальные требования к лицензиату, но пока этого документа

нет, а времени остается совсем мало

·

скорее всего многим существующим лицензиатам ФСТЭК

потребуется отправлять заявки на обновление лицензии (включение нового вида

деятельности) и при этом придется предоставить свидетельства выполнения новых

требований (квалификация, процессы управления ИБ)

ЦБ РФ выступал с докладами на параллельно

идущих секциях, соответственно послушать мне удалось только один из них.

·

FinCERT рассматривается как ведомственный центр ГосСОПКА, в область

действия которого попадают все кредитно-финансовые организации

·

FinCERT также рассматривает возможность взаимодействия с другими SOC напрямую

– можно обращаться

·

Для того чтобы сделать его обязательным принимается

новое положение Банка России (прошло все экспертизы и сейчас на согласовании в

Минюсте)

·

Именно для кредитно-финансовой сферы время

реагирования очень важно, поэтому вводятся обязательный срок информирования – не позднее 3-х часов после выявления

инцидента. Срок очень короткий, поэтому банкам придется внедрять какие-то

системы автоматизации либо хорошо выстраивать свои процессы, чтобы успевать

вовремя проинформировать FinCERT

·

Примеры атак, для которых важен срок оповещения.

Благодаря своевременным действиям FinCERT уже удалось предотвратить хищения

на сумму около 0.57 млрд рублей

·

Для того чтобы оптимизировать работу по

регистрации, анализу, реагированию и уведомлению об инцидентах ЦБ РФ видит

необходимость перейти от пересылки информации по электронной почте к работе в некой

информационной системе, с личными кабинетами для банков и вероятно API для обмена информацией.

PS: Так как был на форуме первый раз,

напишу пару впечатлений о самом форуме. Организован на хорошем уровне –

стандарт для Авангарда.

Лично мне пришлось пропустить

несколько интересных докладов из-за того, что все сессии шли параллельными

потоками: регуляторы или практики; эффективщики или практики или вендоры. Но думаю,

что многим посетителям так наоборот было удобнее.

Также отмечу отсутствие зарядных

будок для мобильных устройств, кофе-брейки вместо полноценного обеда,

постоянные толпы народа в фойе – все это помогло сделать, отрыв от полезного

контента минимальным.

Показательно то, что SOC форум

посетило более 1000 человек, хотя ещё недавно тема Security Operation Center была уделом

избранных из 10-15 корпораций. Неужели

они все планируют строить SOC?

Ведь практики рассказали, что для этого нужны огромные средства, несколько лет,

а в итоге команда штатных экспертов будет составлять от 10 до 20 человек? Скорее

всего в регионах никто не сможет позволить себе подобное – и единственным

вариантом присоединится к коллективному разуму по ИБ будет использование

аутсорсинговых услуг внешних SOC-ов.

Комментарии

Более 1000 человек участников. Доклады в 3 потока. И это всё в достаточно узкой области