СОИБ. Проектирование. Сертифицированное производство решений Cisco живо?!

Регулярно слежу за новостями,

анонсами, вебинарами по новым продуктам ИБ от Cisco Systems, а вот новость про

окончание продаж одного из решений Cisco NME-RVPN как-то пропустил и столкнулся с этим очень неожиданно.

Компания Cisco Systems всегда

заявляли что в российской ИБ они в серьез и надолго. В подтверждение этому

приводится наличие в решениях Cisco

криптографии, сертифицированной не кем-нибудь, а ФСБ России.

Эти самые решения с крипографией,

по заявлению Cisco,

являются совместной разработкой Cisco и С-терра и включают: модуль NME-RVPN (MCM)

для маршрутизаторов Cisco и С-терра CSP VPN Gate на платформе Cisco UCS C-200.

В различных презентациях,

вебинарах, семинарах эти решения

позиционировались так: VPN на базе Cisco UCS C-200

для центральных объектов, NME-RVPN (MCM) для удаленных офисов. Для меня

модули NME-RPN всегда

были на отдельном счету, потому что единственные в линейке С-терра закупались

не через Cisco,

также и с регистрацией проектов и получением скидок заказчику.

И вот мы неожиданно потеряли

защиту для удаленных офисов:

Новость довольно неожиданная,

учитывая то, что в свежих сертификатах на С-терра VPN версии 4.1

включена и платформа МСМ.

Пока рекомендовали подождать до сентября и

морально подготовится к новой платформе МСМ950: производительность увеличится в

разы, появятся опции с массивом жестких дисков и интерфейсами SFP, потеряет совместимость с

маршрутизаторами Cisco ISR первого поколения и приобретет совместимость с новым

маршрутизатором Cisco ISR 4451-X, сохранение примерно того же порядка цены.

Новая платформа – это интересно,

но все-таки не понятно, почему нельзя было подождать с окончанием продаж до

начала продаж новой платформы?

Не представляю, какой была бы

ИБ, если бы все производители решений сначала заканчивали продажи предыдущей

линейки, а через несколько месяцев начинали продажу новой.

PS:

Во второй части статьи хочу коснуться некоторых моментов

сертифицированного в ФСТЭК России производства решений Cisco.

Не смотря на регулярные разъяснения Cisco, опыт

общения с пользователями продуктов Cisco показывает что они не до конца

понимают, что такое сертифицированное производство и какие есть варианты по

получению сертифицированных решений Cisco.

Позволю себе прокомментировать

некоторые моменты с позиции интегратора:

·

В моем понимании сертифицированное производство

решений Cisco в России существует (по крайне мерее – не вижу существенной

разницы с вариантами сертифицированного производства продуктов ИБ других

производителей)

·

После сравнения всех факторов, для заказчика

приоритетнее приобретение решений, уже сертифицированных серийно

(сертифицированное производство)

·

По непонятным мне причинам сертифицированное

производство решений Cisco носит децентрализованный характер. В связи с отсутствием

инициативы сверху (самой компании Cisco Systems) в плане постоянной серийной сертификации всех решений по

ИБ в системе ФСТЭК России, сработала инициатива снизу – несколько компаний

сертифицировали “производство” решений Cisco и предоставляют эту услугу для всех

желающих. Ещё недавно таких компаний было 3: Kraftway, АМТ-Груп, Верком. На данный момент остались: АМТ-Груп, Верком.

·

С точки зрения пользователя все выглядит

достаточно просто: отдаешь несертифицированный продукт Cisco, в течении 2-10 дней проводятся

его испытания (условно назовем так комплекс работ), получаешь сертифицированный

в системе ФСТЭК Р продукт Cisco с комплектом документов

·

Сертификация по варианту производства как

правило недорогая (10-20% от стоимости базового продукта – типовые стоимости

можно посмотреть тут)

·

Из моей практики пользователям Cisco можно рассматривать следующие

варианты сертификации продуктов по ИБ Cisco:

o

Закупка продуктов Cisco сразу в

сертифицированном варианте в АМТ или Верком (для Заказчика самый простой

вариант, задержка в 2 дня незаметна на

фоне общих 10 недель поставки)

o

Закупка продуктов Cisco у одних продавцов и отдельно

сертификация в АМТ или Верком (почти как первый вариант, только больше

договоров, больше логистики и дополнительные несколько дней на передачу

оборудования между компаниями)

o

Сертификация уже имеющихся у Заказчика продуктов

Cisco с

отправкой оборудования на сертификацию в АМТ или Верком (необходима возможность

вывести из эксплуатации оборудование на несколько дней и отправить их для

испытаний)

o

Сертификация уже имеющихся у Заказчика продуктов

Cisco на

месте заказчика (самый сложный вариант , но он возможен; включающий выезд

мобильной лаборатории на объект Заказчика, тогда вывод из эксплуатации оборудование

– на минимальный срок)

·

При сертификации надо обращать внимание на

конкретные версии сертифицированного ПО в продуктах Cisco – какая версия

указана в сертификате, с такой вам и придется жить до новой сертификации.

Иногда это важно, так как в разных версиях ПО могут существенно различаться

возможности.

·

Некоторые эксперты (как недавно Алексей Комаров)

интересуются, почему Cisco не публикует сертификаты и другие документы из комплекта сертифицированного

производства (формуляры, ТУ, руководства и т.п.) предполагая какую-то хитрость,

уловку или заговор. Ничего подобного. Дело в том что компания Cisco не

обладает правами на эту интеллектуальную собственность. А компании – производители сертифицированных

решений не публикуют из-за коммерческих требований. Они инвестировали в

разработку этих документов и в проведение сертификации серий и соответственно

ожидают окупить свои затраты.

·

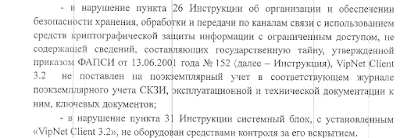

Некоторые эксперты (как недавно Алексей Комаров)

предполагают что в этих непубличных ТУ скрываются какие-то ограничения, не

позволяющие использовать сертифицированные решения Cisco в реальных

проектах. Это не так. В своей практике каких-либо невыполнимых ограничений в ТУ

серий Cisco не встречал (в отличие от формуляров некоторых сертифицированных

в ФСБ решений). Вот пример из одного ТУ:

При эксплуатации МЭ необходимо обеспечить выполнение следующих условий:

-

исключение возможности использования для

обработки информации, содержащей сведения, составляющие государственную тайну

-

наличие

администратора МЭ, отвечающего за

правильные настройки правил фильтрации МЭ;

-

сохранение

в секрете идентификаторов и паролей администратора МЭ;

-

обеспечение

физической сохранности МЭ и

управляющей ПЭВМ и исключение возможности доступа к нему посторонних лиц;

-

ведение на

резервных носителях двух копий конфигурации МЭ,

их периодическое обновление и проверка целостности;

-

периодическое

тестирование функций защиты МЭ,

администратором информационной безопасности (контроль правильности настроек

безопасности МЭ, проверка

целостности текущей конфигурации МЭ).

Комментарии