Общее. Система управления ПДн

Привожу в данной статье обзор системы

“Privacy-SPS” производства компании ООО "АйРЭД" (IRADD), которая

относится к новому классу систем – “Системы управления ПДн”. Примечательно, что

система местного производства – разработчик находится в Краснодаре.

Система предназначена для

автоматизации процессов связанных с обработкой и защитой персональных данных. Выполнение

всех требований законодательства РФ в области ПДн требует большого количества

рутинных операций и как следствие больших трудозатрат.

Причем, требуемые операции

выполняются не один раз, а постоянно в течении срока жизни ИСПДн. Я думаю, что

любой Оператор пытающийся выполнить требования осознал необходимость

автоматизация таких операций. Я блоге я уже писал про некоторые из них: 1, 2, 3,

4.

На сайте выложена документация и

по требованию Разработчик проводит демонстрацию решения. Основное, что можно

почерпнуть из этого:

Разработчик заявляет, что в их

продукте автоматизирован необходимый комплекс операций, например:

· Сбор данных и описание процессов обработки ПДн

· Сбор данных и описание процессов защиты ПДн

· Учет активов (зданий, помещений, оборудования, информационных

массивов, носителей ПДн, средств защиты и документации)

· Обработка запросов и обращений субъектов ПДн

·

Контроль процессов обработки и защиты ПДн

·

Генерация документов на систему защиты ПДн

(модели угроз, акты классификации, описания систем защиты)

·

Генерация уведомлений, форм согласий, других

документов необходимых субъекту ПДн

·

Генерация перечня ПДн, Уведомления об обработке

ПДн в Роскомнадзор

·

Генерация внутренних

организационно-распорядительных документов (приказов, актов, заключений и т.п.)

В системе используется ролевая

модель. Предлагается – Пользователь, Делопроизводитель, Секретарь,

Администратор ИТ, Администратор ИБ, Сотрудник службы безопасности.

При внедрении в систему вносится вся необходимая исходная

информация и настраивается связь с существующими ИСПДн у Оператора. Первоначально

– это процедура трудоемкая, но в дальнейшем внесение информации производится

всеми лицами участвующими в обработке или защите ПДн с учетом их сфер

ответственности либо автоматически экспортируется из других систем.

Например, заполнение справочника

составов ПДн в процессах обработки ПДн:

Например, ввод целей обработки

ПДн:

Например, инвенторизация активов

– серверов:

Например, учет актуальных угроз:

Например, задание требуемых

функций безопасности СЗИ в зависимости от ключевых характеристик ИСПДн.

И так далее, документируется вся

информация об ИСПДн и СЗПДн. Аналогичная работа выполняется Интеграторами при

проведении обследования ИСПДн, разработке модели угроз, ТЗ, разработке рабочей

документации на СЗПДн.

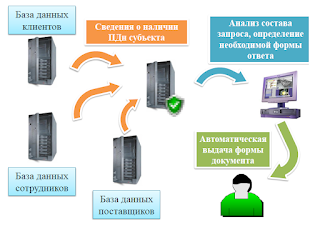

Далее начинается этап эксплуатации ИСПДн, в рамках которого автоматизируются все

операции. Например, учет обращений на ознакомление с характером ПДн и генерация

уведомлений:

Например, учет жалоб и запросов

на уточнение/дополнение ПДн:

Например, регулярная генерация

актуального уведомления Роскомнадзора, которое нужно формировать при любых

изменениях информации, приводящейся в уведомлении:

Например, регулярная генерация

актуальных Актов классификации ИСПДн, которые надо переделывать при изменении

существенных характеристик ИСПДн:

Например, генерация актов и

приказов контроль защищенности ИСПДн, который надо проводить на регулярной

основе:

Например, генерация заключений о

готовности СЗИ к эксплуатации, которые надо делать по мере их

установки/переустановки:

Например, генерация приказов на

допуск к работе с СКЗИ при изменении пользователей СКЗИ:

Например, генерация перечня ПДн

при изменениях в характеристиках обработки ПДн:

Все приведенные выше функции, а

так-же функции имеющиеся в системе, но не вошедшие в статью, позволяют

действительно регулярно выполнять необходимые процедуры, хранить всю актуальную

информацию в единой базе данных, а отчетные документы генерировать именно

тогда, когда они нужны – когда приходит проверка Регуляторов, аудиторов и

других сторонних организаций.

По информации на сайте

разработчика клиентами являются МТС и Комстар-ОТС. Дополнительно представитель Разработчика прокомментировал, что изначально система “Privacy-SPS” внедрялась

и обкатывалась в МТС, но теперь уже перешла в стадию коммерческого

распространения и доступна всем желающим.

С моей точки зрения, данный

продукт может быть интересен не только каждому Оператору ПДн, но так-же и

Интеграторам, осуществляющим аутсорсинг организации и защиты ПДн. Ведь “Privacy-SPS”

позволяет автоматизировать и их рутинные операции.

У производителя опубликованы

цены на “Privacy-SPS”

Позиция

|

Стоимость

|

Лицензия до 10 объектов

|

20 000р.

|

Лицензия до 50 объектов

|

40 000р.

|

Лицензия до 100 объектов

|

60 000р.

|

Лицензия до 300 объектов

|

150 000р.

|

Лицензия до 500 объектов

|

300 000р.

|

Лицензия до 1000 объектов

|

700 000р.

|

Лицензия более 1000 объектов

|

1 500 000р.

|

Объект – это любой

значимый компонент информационной системы. В качестве объектов могут выступать

– автоматизированные рабочие места, серверы, сетевое и телекоммуникационное

оборудование и т.п.

Как видно, для есть предложения

как для больших так и для маленьких операторов ПДн.

Комментарии

Разработчик предусмотрел льготный переход на новую версию?

А для специалиста с развитым абстрактным мышлением не должно составить проблем действовать в предложенной системе координат.

Артем: продукт настолько гибкий, что он уже готов к уровням защищенности.

Плюс на сайте разработчик предлагает годовую поддержка за +15%.

Ну и на счет следующего года тоже непонятно - у тебя есть точная информация о времени выхода новых документов?

Я например не жду их в ближайшее время.

Базовая модель угроз ФСТЭК.

Рисунок 2. Классификация угроз безопасности персональных данных

и текст ниже

По используемой уязвимости выделяются следующие классы угроз:

угрозы, реализуемые с использованием уязвимости системного ПО;

угрозы, реализуемые с использованием уязвимости прикладного ПО;

Другой вопрос почему не используется предложенное ФСТЭК типовое определение с разделением угрозы на таблицу из 5 столбцов.

угроза НСД в ИСПДн: = , , , , .

Видимо у Разработчика свои мысли, почему используется единое вербальное определение каждой угрозы.

Но главное что каталог угроз в системе можно менять. Можно убрать лишние, добавить свои.

угроза НСД = источник угрозы + уязвимость программного или аппаратного обеспечения + способ реализации угрозы + объект воздействия + несанкционированный доступ