СОИБ. Внедрение. Новые возможности СЗИ от НСД Secret Net 7.2 под прицелом (UPD)

Недавно мой однофомилец Илья Борисов в своем блоге призвал отказаться от продвижения security-by-marketing в

сторону real security.

Чтобы поддержать эту инициативу

хочу поделится некоторыми моментами из опыта внедрения Secret Net 7.2 и анализу некоторых

маркетинговых функций этого СЗИ от НСД

Не так давно проходил вебинар производителя на котором были представлены новые возможности версии Secret Net 7.2, в том числе:

·

Собственные механизмы управления и система

управления.

Напомню что во всех предыдущих версиях

Secret Net, требовало внесения изменений в схему AD, управления системой осуществлялось через

надстройки групповых политик AD,

частично хранило настройки в AD и требовало для установки и работы учетную запись с

максимальными привилегиями в AD.

Собственная система управления,

не требующая внесения изменений в AD и больших привилегий в AD, я рассматриваю как технологический

прорыв, выводящий SN на один уровень с другими современными СЗИ на Российском рынке.

·

Упрощение системы автоматической установки на

множество АРМ

Посмотрим, какие неприятные

моменты были обнаружены при реализации проекта (внедрение Secret Net для

защиты ИСПДн, которая составляет 10% от общего кол-ва узлов):

1.

Документация в версии 7.2 обновилась, но реально

в ней документированы не все новые возможности.

Например, отсутствует описание варианта установки без модификации схемы AD. (UPDATE - благодаря помощи Кода Безопасности найдено примечание в отдельном обзаце по поводу такой установки. Но детали по правам доступа отсутствуют)

2.

В целом техническая поддержка вендора Код

Безопасности оказалась не готова к любым к вопросам по установке или настройке Secret Net версии

7.2

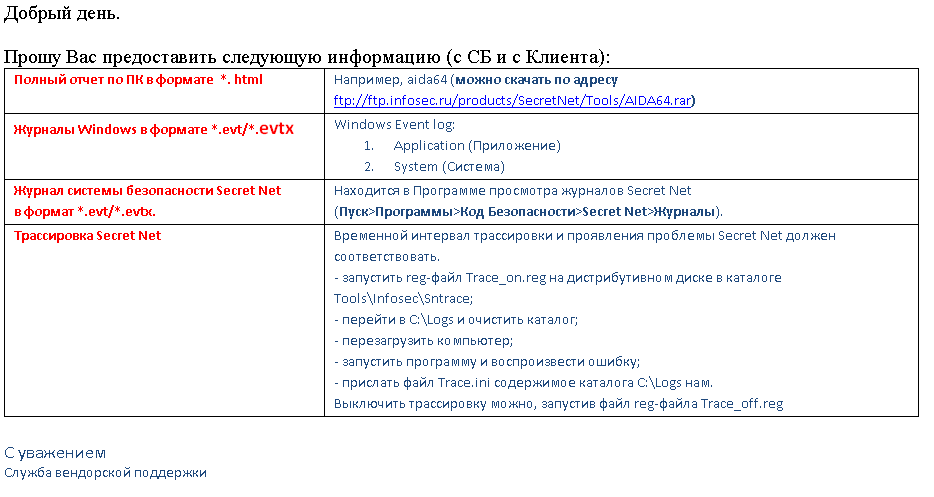

На любой вопрос, даже по документации, спрашивали свой любимый набор данных

Далее пропадали со словами, что им необходимо смоделировать подобную

ситуацию.

3.

В итоге от ТП вендора было получены следующие

требования к правам учетной записи, необходимой для установки сервера безопасности

и клиентов:

Дальнейший опыт установки показал что чуть меньших прав тоже достаточно

(UPDATE - из комментариев Кода безопасности получено что для установки достаточно локального админа. Для добавления в управление SN - администратора в Secret Net. Можно сделать раздельно)

(UPDATE - из комментариев Кода безопасности получено что для установки достаточно локального админа. Для добавления в управление SN - администратора в Secret Net. Можно сделать раздельно)

4.

Так-же перед установкой сервера безопасности Secret Net необходимо

включить режим “Доверять компьютеру делегирование ”. Но на

вопрос к ТП указать для каких служб и объектов необходимо включить

делегирование, получил ответ, что они пока не в курсе и просят установить делегирование

для любых сервисов и объектов. Что в будущем, может привести к печальным

последствиям, предполагая, что в домене есть узлы более ценных ИС, кроме ИСПДн и

что в третьем пункте мы назначили права доменного админа.

5.

При автоматической установке клиентов

обнаружился ещё пара моментов

a.

установка клиентов из системы управления

невозможна, опять придется действовать через групповые политики

b.

нужно подготовить файл настройки, файл настройки

и дистрибутивы выложить на папку в общем доступе, а в файле настройки - логин

и пароль учетки от имени которой будет установка и подключение клиента к

серверу (смотри пункт 3). Отличный подарок для внутреннего злоумышленника (от которых мы и планировали защищаться)

(UPDATE) Из комментариев Кода Безопасности получена информация, что учетные данные пользователя указывать не нужно. В таком случае установка возможно с правами локального администратора и потом отдельно добавляем в оперативное управление SN администратором SN.

6.

Оказалось что централизованная система

управления не до конца централизованная.

Управлять контролем целостности через неё не получится. Приходится устанавливать

и запускать отдельную утилиту на АРМ администратора. Неужели так трудно включить все функции

управления в одну консоль?

С теми же полномочиями и быстрее получится развернуть систему по-старому, через модификацию AD и надстройки над групповыми политиками AD

Комментарии

1. В документации описаны все новые возможности. В частности, вопрос установки без модификации схемы AD описан в документе "Руководство администратора. Установка, обновление и удаление" на 14 странице в разделе "Установка с размещением хранилища объектов ЦУ вне Active Directory".

2. Мы подняли всю историю общения с Вами в технической поддержке. На данный момент есть только одна открытая проблема, касающаяся совместной работы с Kaspersky Endpoint Security. По остальным запросам даны ответы и обращения закрыты. Если какой-то конкретный ответ технического специалиста показался вам некомпетентным – в письмах есть ссылка на оценку качества ответа. Вы можете пройти по ней и написать свои претензии, все жалобы оперативно отрабатываются руководством. Также Вы можете обратиться напрямую к руководителю службы технической поддержки - Владимир Корнейчук v.korneychuk@securitycode.ru

3. Информация по правам учетных записей есть документации (в том же разделе, см. п. 1), но информация дана в неявном виде, мы доработаем документацию в следующей версии.

4. Аналогично п. 2.

5.a. К сожалению, это так, пока развертывание из программы управления невозможно, но это не противоречит концепции централизованного управления – развертывание может быть настроено с того же компьютера, где установлена программа управления. В любом случае, мы запланировали реализацию этого функционала в следующих версиях.

5.b. Указывать данные учетной записи не нужно. В документации приведен пример файла и описание всех полей. Ситуация следующая - в соответствии с инструкцией рекомендуется данный файл создавать автоматически через механизмы формировании скрипта автоматической установки. При этом в созданный файл данные для доступа к домену не записываются, независимо от того, указывались они при формировании или нет. В предыдущей версии (7.0) данные записывались в файл, и поэтому в документации было предупреждение о необходимости их убрать при удаленной установке. В 7.2 это предупреждение убрали по описанной выше причине.

6. Централизованная система управления позволяет выполнять все действия с одного рабочего места. При этом разные действия делаются в разных интерфейсах/программа. Мы активно работаем над реализацией централизованного управления в одном интерфейсе.

7. Есть известные особенности в работе с Kaspersky Endpoint Security, но при проверке централизованной установки KES никаких проблем не было выявлено. Специалист технической поддержки запросил у Вас дополнительную информацию, просим ее предоставить, чтобы мы смогли более подробно изучить именно Ваш случай.

На всякий случай, замечания по работе с KES: совместная работа с приложением "Kaspersky Endpoint Security для Windows" версии 10 возможна со следующими ограничениями:

- приложение должно быть установлено без модулей шифрования дисков и файлов;

- если на компьютере отсутствует компонент Microsoft .NET Framework версии 3.5 или выше, для совместной работы необходимо сначала удалить приложение, установить СЗИ Secret Net 7 и затем снова установить приложение (установка компонента Microsoft .NET Framework, необходимого для работы СЗИ, блокируется антивирусом);

- при совместной работе проявляются задержки в процедуре входа пользователя в систему (на этапе загрузки профиля пользователя), а также при переходах по каталогам на сетевых дисках.

Действительно, сейчас единственный открытый инцидент - это по Kaspersky.

Остальные отправленные решены или закрыты.

Но один ещё в очереди. Отправлю его по мере решения текущего.

По инциденту с Kaspersky, ваша ТП уже третий раз запрашивает одну и ту же информацию. Я отправляю и тишина. И снова по кругу.

Так было например 23.05, 27.05 и 16.06.2014

Возможно письма с вложениями не доходят?

С Касперским подозреваю что ситуация такая - после запуска удаленной инсталляции агентов, Kaspersky Security Center пытается создать на АРМ системную учетную запись типа KL-AK-DF2AAF655D5B05

Далее пытается под ней зайти и начать на АРМ выполнять установку и другие действия.

Так вот на АРМах с Secret Net эта учетка не создается (по неизвестным причинам).

Далее KAC пытается зайти под этой учеткой и не может - видим ошибку в журналах.

(заказчиком это рассматривается как рутинная операция, которая будет выполняться регулярно и выполнять её с правами доменного админа - неприемлемо)

Смотрю доку на стр. 20 - вижу "Для выполнения некоторых действий могут потребоваться особые права доступа. Например на администрирование домена безопасности"

Достаточно будет

"Локальный админ + доменный пользователь + администратор домена безопасности SN"?

А почему именно администратор домена безопасности?

Я хочу поручить установку 200 клиентов эникейшикам, а дальнейшую настройку админисратору ИБ.

А мне с такими правами придется всю установку выполнять админу ИБ.

В общем нужен нормальный, минимально необходимый набор прав доступа для установки ПО.

Но как тогда пройдет установка клиента на АРМ пользователя? От имени чьей учетной записи запустится установка ПО?

Пользователь то у нас работает даже не под локальным админом.

В любом случае, по технической поддержке лучше пообщаться напрямую с руководителем, контакты я давал в первом комментарии.

По техническим вопросам уточняю, когда у меня будет информация - сразу же напишу.

1. Какие права нужны для установки сетевого клиента?

Для установки клиента на компьютере нужны права локального администратора. Для подключения (добавления) клиента к серверу, в случае установки Secret Net со схемой хранения данных ВНЕ AD, нужны права администратора Secret Net (права администратора домена НЕ нужны). В случае установки Secret Net со схемой хранения данных В AD нужны права администратора домена или пользователя в группе SecretNetAdmins и доступ к объекту Computer в домене.

Эти данные отсутствуют в документации, мы исправим это в ближайшее время и разместим в руководстве подробную информацию о необходимых правах доступа.

2. Как устанавливается агент через групповые политики, если не указывать аутентификационные данные?

Агент устанавливается под системной учетной записью, при этом он не подключается к серверу. После установки через программу управления нужно добавить агента на сервере.

Этот процесс задокументирован в руководстве к Secret Net.

Если остались еще вопросы - готов ответить!